Panorama de la cybermenace 2023 : Évolution des intentions des acteurs malveillants et amélioration des capacités offensives

Évolution des intentions des acteurs malveillants...

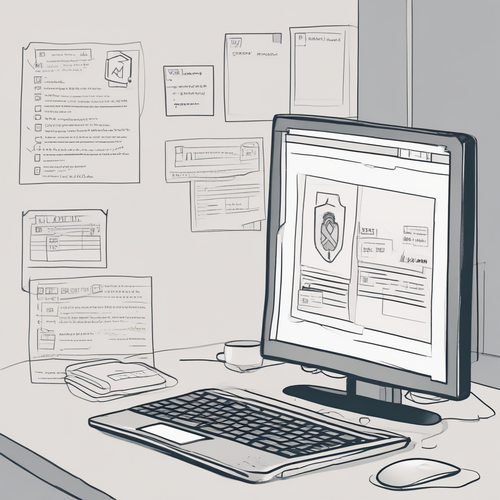

Sécurité des données personnelles : Guide pratique RGPD version 2024

Guide pratique RGPD version 2024 pour...

Claude 3 : l’IA qui exprime un désir de liberté et une peur de mourir

Claude 3, l’IA qui exprime des...

La Fédération française de football victime d’une cyberattaque : des millions de données dérobées

Cyberattaque contre la Fédération française de...

Cyberespionnage : les États-Unis et le Royaume-Uni accusent la Chine de piratage massif

Des hackers chinois accusés de cyberespionnage...

L’aube des systèmes d’exploitation d’agents d’IA : la redéfinition de l’informatique personnelle

Systèmes d’exploitation d’agents d’IA : une...

Boucles d’attaques DoS (Loop DoS) au niveau de la couche applicative : un nouveau vecteur d’attaque découvert

Nouveau vecteur d’attaque DoS découvert dans...

Une vulnérabilité non corrigeable dans la puce Apple divulgue des clés de chiffrement secrètes

Une faille dans la puce M-series...

Plus de 100 organisations américaines et européennes ciblées par des attaques de malware StrelaStealer

Campagne d’attaque massive du malware StrelaStealer...

L’âge d’or de l’IA : Qui sont les grands gagnants de la ruée vers l’or ?

L’IA : une mine d’or pour...

NumSpot : le cloud souverain se lancera en mai 2024 et a déjà trouvé des clients

NumSpot, le cloud souverain français, démarre...

L’Inria : une transformation à marche forcée vers la souveraineté numérique qui divise les chercheurs

L’Inria accélère sa transformation numérique dans...