Cyberattaque massive : 800 sites administratifs touchés

Attaque informatique massive ciblant les sites...

Piratage des données de 43 millions de Français chez France Travail : l’insoutenable légèreté de l’État en matière de sécurité informatique

Piratage massif de données chez France...

L’histoire de la chute d’Atos vue par son ancien patron Thierry Breton

La chute d’Atos, vue par Thierry...

Cette IA de DeepMind pourrait révolutionner les maths et repousser les frontières de la connaissance humaine

Révolution des mathématiques grâce à l’IA...

Les grands modèles de langage sont des raisonneurs neuro-symboliques, selon une étude démontrant le potentiel significatif des LLM dans des tâches symboliques d’applications réelles

Les grands modèles de langage en...

La CNIL prononce quinze nouvelles sanctions dans le cadre de la procédure simplifiée depuis janvier

CNIL inflige 15 sanctions pour non-conformité...

CHAVECLOAK : le cheval de Troie bancaire qui cible le Brésil via des PDF malveillants

Nouveau cheval de Troie bancaire au...

Bloodhound : un outil de sécurité offensif pour Active Directory

Introduction à Bloodhound, un outil de...

Pasqal : une feuille de route technologique pour atteindre 10 000 qubits

Feuille de route de Pasqal pour...

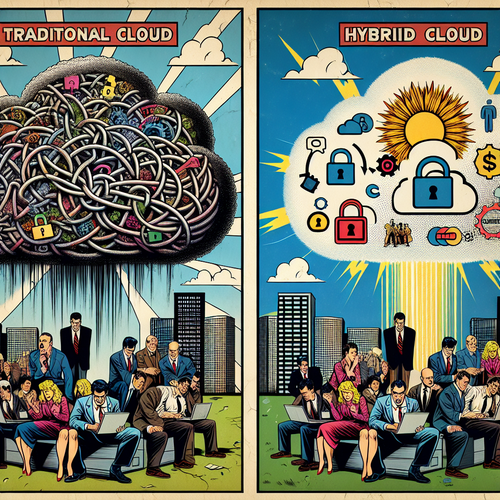

Pourquoi les entreprises quittent-elles le cloud ?

Résumé Une étude récente montre que...

Révolution quantique : la course vers l’ordinateur quantique universel

La révolution quantique est en marche...