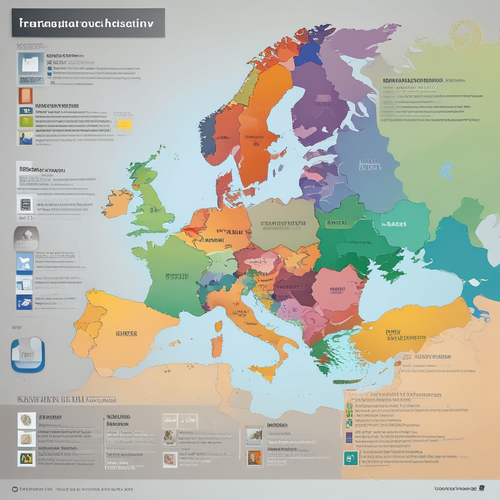

Transposition de la directive NIS 2 en Europe : État des lieux dans les pays membres

Où en sont les pays européens...

Les 12 travaux de DORA : un guide pratique pour une mise en conformité opérationnelle et réaliste

Un guide pratique pour naviguer dans...

Inspect : Un cadre d’évaluation des modèles de langage créé par l’Institut britannique de sécurité de l’IA

Découvrez Inspect, un outil puissant pour...

91% des attaques commencent par le phishing – et l’IA peut aider | Analyse d’expert

L’IA génératrice peut-elle résoudre le problème...

Piratage de données chez ENGIE : le groupe Lapsus$ revendique une nouvelle fuite

Le fournisseur d’énergie français à nouveau...

La directive NIS 2 : un changement de paradigme pour la cybersécurité européenne

La nouvelle directive européenne NIS 2...

CybersécuritéDéveloppementEntreprisesFormationIndustrieIntelligence artificielleIoTNewsRechercheSécurité

La loi américaine “Secure AI Act of 2024” vise à améliorer la sécurité des systèmes d’IA

Quels sont les principaux points de...

Sécuriser les modèles de langage : les enjeux de cybersécurité autour des LLM

Protéger les superpuissances de l’intelligence artificielle...

Guide Zero Trust for Dummies : la Cybersécurité Zéro Confiance, une approche efficace pour protéger vos données

Une protection renforcée contre les cybermenaces...

Cyberattaques : comment les TPE, PME et ETI sont devenues des cibles privilégiées

Comment les petites entreprises peuvent se...

Guide des métiers de la cybersécurité

Découvrez 65 fiches métiers et les...

Cartographie du système d’information : une étape clé pour la cybersécurité

Pourquoi cartographier son système d’information est...