L’AI Act de l’UE : Un guide pour la conformité en 2024

Guide pratique pour se conformer à...

L’intelligence artificielle décentralisée : une solution pour un monde digital plus juste et transparent

Vers une IA décentralisée pour plus...

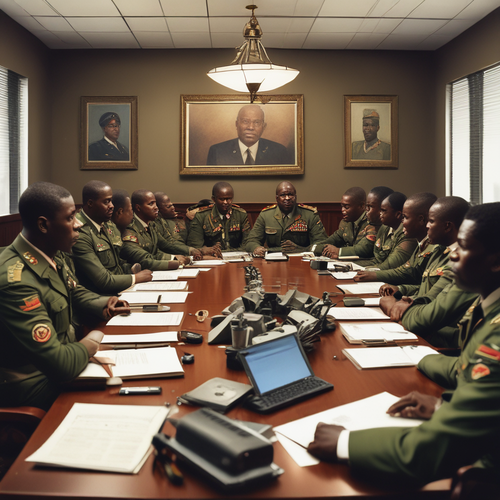

Menaces sécuritaires en Afrique : Audition des directeurs de la DRM, DGSI et DGSE

Menaces sécuritaires en Afrique : les...

Une vulnérabilité non corrigeable dans la puce Apple divulgue des clés de chiffrement secrètes

Une faille dans la puce M-series...

La directive NIS2 : comment s’y préparer au mieux avant son entrée en vigueur en octobre 2024 ?

Se préparer au mieux à la...

Identité numérique : le futur “wallet” européen, une opportunité majeure pour les acteurs de la filière

Un portefeuille d’identité numérique pour tous...

Plus de 100 organisations américaines et européennes ciblées par des attaques de malware StrelaStealer

Campagne d’attaque massive du malware StrelaStealer...

L’AI Act : ce que les entreprises doivent savoir et faire

L’AI Act : une nouvelle réglementation...

L’IA générative à l’échelle industrielle : un défi plus complexe qu’il n’y paraît

L’intégration de l’IA générative dans l’industrie,...

Des millions de Mac touchés par une grave faille de sécurité impossible à corriger

Grave faille de sécurité sur les...

La France face à la domination américaine du cloud : un défi pour l’IA

Le gouvernement français encourage l’adoption du...

NumSpot : le cloud souverain se lancera en mai 2024 et a déjà trouvé des clients

NumSpot, le cloud souverain français, démarre...