La cible des États-nations sur le cloud d’entreprise : les lacunes de Microsoft

Les failles de sécurité de Microsoft...

Base de données : Faut-il opter pour une base de données sur site ou dans le cloud ?

Comparaison entre les bases de données...

Cyberattaque massive : 800 sites administratifs touchés

Attaque informatique massive ciblant les sites...

Piratage des données de 43 millions de Français chez France Travail : l’insoutenable légèreté de l’État en matière de sécurité informatique

Piratage massif de données chez France...

Lancement par le NIST d’un concours pour un institut de fabrication axé sur l’IA

Concours du NIST pour la création...

L’apprentissage collectif émergent : une réponse à la complexité des situations managériales

Apprentissage collectif pour gérer la complexité...

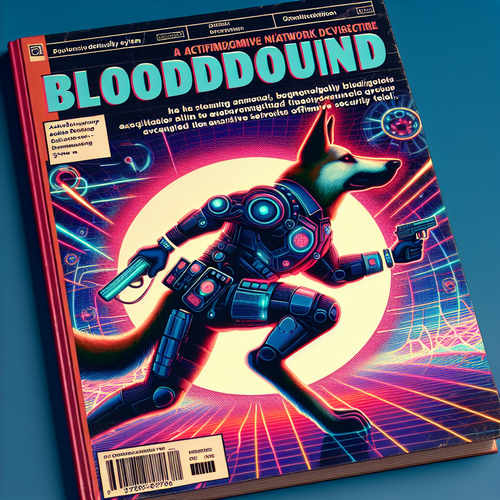

Bloodhound : un outil de sécurité offensif pour Active Directory

Introduction à Bloodhound, un outil de...

Pollution de l’air : un million de morts par an à cause d’une exposition même de courte durée aux particules fines

Impact sanitaire de la pollution aux...

Intelligence artificielle : les députés adoptent une législation historique

Législation européenne sur l’IA pour protéger...

La gestion des connaissances : retour vers le futur

En 1995 et 1998 sont publiés...