Le Guide d’Audit Complet du Programme de Cybersécurité du Gouvernement Américain

Un outil essentiel pour sécuriser les...

La nouvelle réglementation DORA : un défi de conformité pour le secteur financier

La conformité au service de la...

Piratage des comptes Snowflake liés aux brèches de Santander et Ticketmaster

Des pirates auraient dérobé des données...

La loi SREN, une avancée majeure pour sécuriser et réguler l’espace numérique en France

Une étape clé de la transition...

Réaliser une AIPD : les informations essentielles à réunir

Quelles données collecter pour mener à...

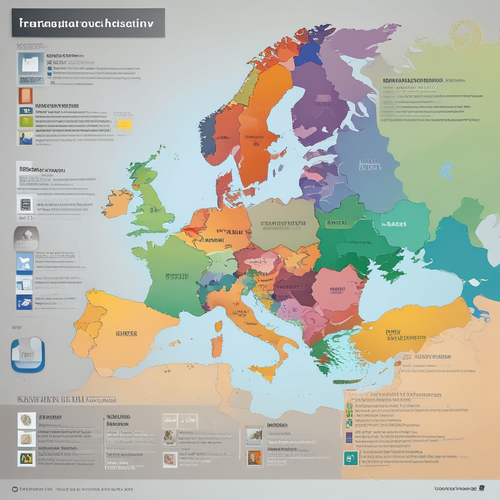

Transposition de la directive NIS 2 en Europe : État des lieux dans les pays membres

Où en sont les pays européens...

Estimer le succès des ré-identifications dans des jeux de données incomplets à l’aide de modèles génératifs

Modéliser le risque de ré-identification dans...

Les iPhone de plus en plus ciblés par les logiciels espions, Apple alerte ses utilisateurs

Comment éviter d’être surveillé sur son...

Sécuriser les modèles de langage : les enjeux de cybersécurité autour des LLM

Protéger les superpuissances de l’intelligence artificielle...

Guide Zero Trust for Dummies : la Cybersécurité Zéro Confiance, une approche efficace pour protéger vos données

Une protection renforcée contre les cybermenaces...

Thales Imperva : 2024 Bad Bot Report, près de la moitié du trafic internet provient de bots, un défi pour la sécurité en ligne

L’évolution des robots malveillants, un enjeu...

ApplicationsDéveloppementEntreprisesFormationInnovationIntelligence artificielleIntelligence artificielle générativeIoTLLMProtection des donnéesSécuritéSystèmes d'information

Sécuriser l’IA générative : les recommandations de l’ANSSI pour protéger vos données

Garantir la confidentialité et l’intégrité des...