De la Sieste au Grand Sommeil : Utilisation des Modèles de Langage pour Détecter les Vulnérabilités dans le Code Réel

L’IA au service de la sécurité...

Les chercheurs chinois et le décryptage d’une clé RSA de 22 bits avec un ordinateur quantique

RSA et ordinateurs quantiques : une...

Les Cellules Échangent des Messages Grâce à l’ARN : Une Découverte Révolutionnaire

Communication moléculaire entre espèces : un...

Les Sons Étranges Émis Par Pando, Le Plus Grand Organisme Vivant

Découvrez les secrets de Pando à...

Intégration de la CSRD : Optimisez votre stratégie RSE avec l’ERP de Cegid pour un reporting durable et compétitif

Une approche stratégique pour un reporting...

L’Intelligence Artificielle Scientifique : Vers une Découverte Scientifique Automatisée

Une Révolution dans la Recherche Scientifique...

L’adresse 0.0.0.0 : une faille de sécurité critique dans les navigateurs

Une vulnérabilité vieille de 18 ans...

SearchGPT : Le Prototype Révolutionnaire de Recherche par OpenAI

Un nouvel outil de recherche alimenté...

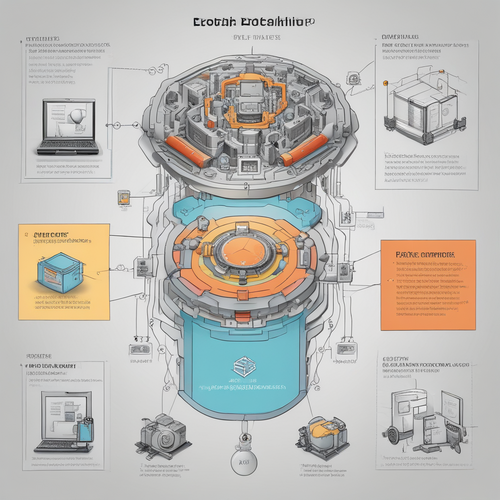

Le manifeste GraphRAG : ajouter de la connaissance à l’IA générative

Débloquer la découverte d’IA générative sur...

Un mélange d’experts à grande échelle pour une mise à l’échelle efficace des modèles de transformateurs

Une nouvelle architecture MoE avec un...

Navigateurs Web : Google, Microsoft et Brave cachent une extension permettant l’accès à des API privées

Une fonctionnalité controversée qui soulève des...

Les 10 technologies émergentes qui façonnent l’avenir en 2024

Un aperçu des innovations qui révolutionneront...