Pleias 1.0 : Des Modèles Linguistiques Ouverts Révolutionnaires

La nouvelle ère des modèles linguistiques...

Il Est Surprenant D’Apprendre À Quel Point Il Est Facile De Jailbreaker Des Robots Pilotés Par Des LLM

Sécurité des robots : un nouveau...

Benchmark de Kili Technology : Évaluation des Modèles de Langage Face aux Techniques de Manipulation

Analyse des vulnérabilités des LLMs en...

Une Cascade de Vulnérabilités Touche les LLM : Alerte Sécurité

Vulnérabilités des LLM : un risque...

Les chercheurs chinois et le décryptage d’une clé RSA de 22 bits avec un ordinateur quantique

RSA et ordinateurs quantiques : une...

Revolut évite 13,5 millions de dollars de pertes en cryptos pour ses utilisateurs

Une protection efficace contre les fraudes...

Guide Complet sur la Méthodologie du Red Teaming pour Assurer la Sécurité de l’IA

Sécuriser l’IA grâce au Red Teaming...

Adieu IBAN, PayPal, Visa et Mastercard : Découvrez Wero, la nouvelle solution des banques françaises

Wero : une révolution pour les...

La sécurité de Tor : la police surveille-t-elle les utilisateurs du dark web ?

Tor et la surveillance policière :...

Découverte d’une Vulnérabilité Critique dans le Rabbit R1 : Ce Que Nous Avons Trouvé

Un hack qui révèle de sombres...

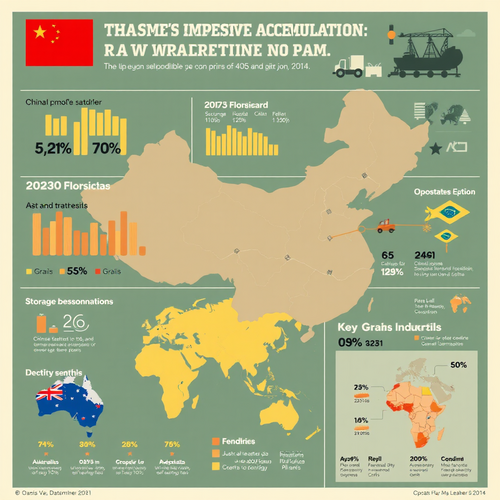

Pourquoi la Chine Accumule Massivement des Matières Premières ?

Les raisons derrière le stockage chinois...

L’Ascension du Dark Shipping : Menace pour la Sécurité Maritime

Défis et solutions face au dark...