L’adresse 0.0.0.0 : une faille de sécurité critique dans les navigateurs

Une vulnérabilité vieille de 18 ans...

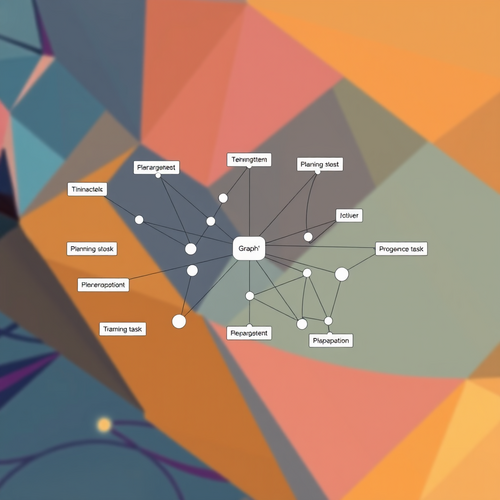

Optimisation de la Planification Asynchrone : Une Étude sur les Modèles de Langage

Amélioration des LLM par l’Approche Graphique...

Comprendre le Risque Opérationnel et sa Gestion : Guide Complet

Tout savoir sur le risque opérationnel...

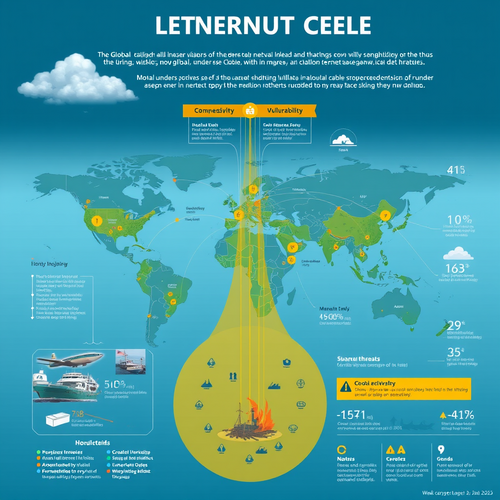

La menace croissante sur le réseau sous-marin qui alimente Internet

Sous-marins, câbles et vulnérabilités d’Internet Depuis...

Le Loup Start-up : Plongée dans l’Entrepreneuriat High-Tech de Shenzhen

Explorer la culture entrepreneuriale de Shenzhen...

L’un des Plus Grands Vols de Données de l’Histoire Expose 2,9 Milliards d’Informations Personnelles

Un vol de données sans précédent...

Comment Générer Un Contenu Captivant En Français

Techniques pour Un Résumé Efficace Dans...

OCRonos-Vintage : Un Modèle Spécialisé Pour La Correction OCR Des Archives Culturelles

Modèle innovant pour la préservation du...

Le Nouveau Normal : Défis et Évolution du Rôle du CTO Moderne

Transformation numérique : le rôle crucial...

Utilisation des Agents d’IA : Présentation des Outils Groq et CrewAI

Découvrez l’intégration des agents d’IA Dans...

L’Administration Biden Réagit Excessivement Face à la Concurrence Chinoise sur les Normes des Technologies Quantiques

Concurrence technologique : une réponse inappropriée...

Groq : La startup qui défie Nvidia avec des puces AI innovantes

Une valorisation de 2,8 milliards de...